Γράφει ο Χρήστος Βεράτης

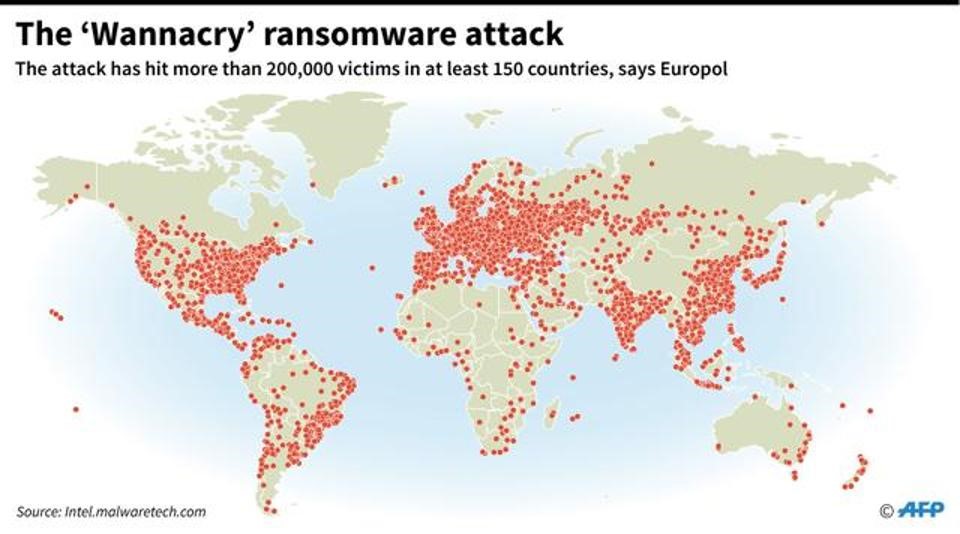

Τον περασμένο μήνα και συγκεκριμένα στις 13 Μαΐου 2017 έλαβε χώρα μια κύβερνο-επίθεση σε πάνω από 100 χώρες και 300.000 Η/Υ με την χρήση/διάδοση του κακόβουλου λογισμικού ransomware WannaCry. Οι hackers εκμεταλλευόμενοι ένα κενό ασφαλείας στο λειτουργικό σύστημα των Windows «εισέβαλαν» και κρυπτογράφησαν τα δεδομένα των χρηστών ζητώντας κατόπιν 300 δολάρια. ώστε να τους δοθεί ο κωδικός αποκρυπτογράφησης τους. Για την ιστορία αναφέρουμε ότι η Microsoft είχε εκδώσει patch ώστε να διορθώσει το κενό ασφαλείας στα εν λόγω προϊόντα της από τον Μάρτιο του 2017. Εταιρείες και χρήστες που έκαναν αναβάθμιση του λογισμικού τους δεν αντιμετώπισαν κανένα πρόβλημα, εν αντιθέσει με όσους χρήστες δεν προέβησαν σε αναβάθμιση – πιθανώς φοβούμενοι – ότι με την αναβάθμιση αυτή θα φανερωθούν πολλές fake εγκαταστάσεις λογισμικού της Microsoft στους H/Y τους. Μεταξύ των άλλων «θυμάτων» της κυβερνο-επίθεσης συμπεριλαμβάνονται οι UK NHS, FedEx, Megafon, Telefonica, Russian Central Bank, Deutsche Bahn κ.α.

Σε δημοσίευμά του το βρετανικό ειδησεογραφικό δίκτυο BBC αναφέρει ότι πίσω από την κυβερνο-επίθεση είναι η ομάδα Lazarus, η οποία είχε προκαλέσει πανωλεθρία το 2014 στη Sony Pictures και το 2016 σε μεγάλη τράπεζα του Μπαγκλαντές. Φημολογείται ότι η συγκεκριμένη ομάδα εξειδικευμένων χάκερς δουλεύει για λογαριασμό της Βόρειας Κορέας.

Σύμφωνα με ειδικούς της Google σε θέματα ασφάλειας, αλλά και της εταιρίας Symantec υπάρχουν αρκετές ομοιότητες μεταξύ του κώδικα του WannaCry – που χρησιμοποιήθηκε στις πρόσφατες επιθέσεις – και εργαλείων τα οποία εικάζεται ότι έχει αναπτύξει η συγκεκριμένη ομάδα στο παρελθόν καθιστώντας εξαιρετικά πιθανό το ενδεχόμενο να βρίσκονταν οι Lazarus πίσω από την εξάπλωση του WannaCry.

Οι ερευνητές της Google επεσήμαναν ότι δείγμα του κακόβουλου λογισμικού WannaCry, εμφανίστηκε ελεύθερο στο διαδίκτυο τον Φεβρουάριο του 2017. Οι ερευνητές της Παγκόσμιας Ομάδας Έρευνας και Ανάλυσης της Kaspersky Lab, ανέλυσαν αυτές τις πληροφορίες, αναγνώρισαν και επιβεβαίωσαν σαφείς ομοιότητες στον κώδικα του δείγματος κακόβουλου λογισμικού που επισημάνθηκε από τους ερευνητές της Google και των δειγμάτων κακόβουλου λογισμικού που χρησιμοποίησε η ομάδα Lazarus στις επιθέσεις του 2015· παρότι σημείωσαν ότι η ομοιότητα φυσικά θα μπορούσε να είναι ένα false flag. Αυτή μπορεί να είναι μια προσπάθεια κάλυψης ιχνών των διαχειριστών της εκστρατείας WannaCry.[1] Προς συμπλήρωση εικόνας το BBC σε δημοσιεύματά του αναφέρει ότι ο καθηγητής Αλαν Γούντγουορντ του Πανεπιστημίου Σάρεϊ της Μεγάλης Βρετανίας, ειδικός σε θέματα κυβερνο-ασφάλειας, επισημαίνει ότι το κείμενο που εμφανίζεται στα μηνύματα των λύτρων φαίνεται ότι είναι μεταφρασμένο στην αγγλική γλώσσα από αυτόματο εργαλείο μετάφρασης, με ένα τμήμα αυτού να είναι γραμμένο στην κινεζική γλώσσα. Κατ’ αρχάς, η Κίνα ήταν μεταξύ των χωρών που επλήγησαν περισσότερο από την επίθεση – και όχι τυχαία – αφού οι χάκερς εξασφάλισαν ότι το κείμενο των λύτρων ήταν γραμμένο στην κινέζικη γλώσσα. Κάτι τέτοιο φαίνεται απίθανο, καθώς η Βόρεια Κορέα δεν θα ήθελε να ανταγωνιστεί τον ισχυρότερο σύμμαχό της, αναφέρει το BBC.

Ωστόσο, στην περίπτωση του WannaCry η επίθεση είχε ορμητικό χαρακτήρα. Σκοπός ήταν να προσβάλει όσα περισσότερα συστήματα ήταν δυνατόν. Εάν το σχέδιο των χάκερς ήταν απλά να βγάλουν λεφτά, φαίνεται ότι αποδείχτηκε αρκετά αποτυχημένο, καθώς μέχρι στιγμής έχουν καταβληθεί σε λύτρα περίπου 60.000 δολάρια στο εικονικό νόμισμα Bitcoin (περίπου 54.000 ευρώ), σύμφωνα με την ανάλυση των λογαριασμών που έχουν χρησιμοποιηθεί από τους χάκερς. Ωστόσο ειδικοί τους οποίους επικαλείται το Γαλλικό Πρακτορείο Ειδήσεων υποστηρίζουν ότι η Βόρεια Κορέα εντείνει τις κυβερνο-επιχειρήσεις της σε μια προσπάθεια να συγκεντρώσει συνάλλαγμα, έπειτα από τις κυρώσεις που έχει δεχθεί από τον ΟΗΕ για το πυρηνικό και το πυραυλικό της πρόγραμμα. Η Πιονγκγιάνγκ απέρριψε τις κατηγορίες ως «γελοία» προπαγάνδα.

Και μέσα σε όλο αυτό το ευάλωτο και ευαίσθητο cyber-περιβάλλον, θα ήταν αθέλητη παράλειψη να μην λάβουμε υπόψη μας ότι ο οργανισμός Wikileaks ξεκίνησε τον περασμένο μήνα μια σειρά δημοσιευμάτων που είναι αφιερωμένα στην CIA με το όνομα VAULT 7. Είναι η μεγαλύτερη σε όγκο δημοσίευση εμπιστευτικών κειμένων (8761 έγγραφα και αρχεία) της Υπηρεσίας στο διαδίκτυο.

Από τις αρχές του 2001 και στα πλαίσια της «εσωτερικής αντιπαράθεσης/κυριαρχίας» με την NSA[2], η CIA δημιούργησε το πρόγραμμα ZERO DAY. To ZERO DAY περιλαμβάνει όλα εκείνα τα cyber- εργαλεία ώστε η Υπηρεσία να μπορεί να έχει πρόσβαση/ελέγχει/hack έναν μεγάλο αριθμό αμερικανικών και ευρωπαϊκών εταιρειών όπως Microsoft (πλατφόρμα Windows και Windows servers), Apple (iphones), Google (android smart phones), Samsung (smart tvs) συμπεριλαμβανομένου πρωτίστως των χρηστών του διαδικτύου.

Ένα γεγονός όμως τον περασμένο Μάρτιο καταδεικνύει με περίτρανο τρόπο αυτό που είχε πει ο Βενιαμίν Φραγκλίνος « τρεις άνθρωποι μπορούν να κρατήσουν ένα μυστικό, αν οι δυο απ’ αυτούς είναι πεθαμένοι» . Η CIA «χάνει» από τον έλεγχό της ένα μεγάλο αριθμό από malware, trojans, zeroday exploits, remote control malware και άλλα cyber-εργαλεία που ανήκαν στο πρόγραμμα ZERO DAY. Και όπως είναι προφανές όλα τα ανωτέρω «εργαλεία» αποτελούν προγράμματα/κώδικες που μπορούν εύκολα να διαδοθούν μέσω διαδικτύου και να επεξεργαστούν καταλλήλως από «γνώστες» κατά το δοκούν. Μην μας διαφεύγει από την αντίληψη ότι εταιρείες που συνεργάστηκαν με την CIA, όπως η Booz Allan Hamilton για την δημιουργία τέτοιων «εργαλείων», έχουν υποστεί διαρροές των κατασκευών τους από τους ιδίους τους εργαζομένους τους.

Τα κομμάτια του ανωτέρω παζλ συμπληρώνει η ανακοίνωση στελέχους της αμερικανικής εταιρίας SYMANTEC ότι είναι πιθανή η εμπλοκή cyber-εργαλείων της CIA σε κυβερνο-επιθέσεις που συνέβησαν σε 16 χώρες σε Ασία, Ευρώπη και Μέση Ανατολή και Αφρική. Η CIA , προφανώς δεν σχολίασε τις δηλώσεις του στελέχους της SYMANTEC.

Πηγές

[1] Αν και αυτή η ομοιότητα από μόνη της δεν επιτρέπει την απόδειξη μιας ισχυρής σχέσης μεταξύ του ransomware WannaCry και της ομάδας Lazarus, μπορεί μελλοντικά να οδηγήσει σε νέες αποδείξεις που θα ρίξουν φως στην προέλευση του WannaCry, η οποία μέχρι στιγμής παραμένει μυστήριο.

[2] Πολλοί αναλυτές αναφέρουν ότι η βάση δημιουργίας του WannaCry ανήκει σε “cyber- εργαλείο” της NSA. Ο Πρόεδρος της Ρωσίας Vladimir Putin κατηγόρησε ευθέως τις Αμερικανικές μυστικές υπηρεσίες για διαρροή τέτοιου «είδους εργαλείων» και κακόβουλη μετέπειτα χρήση τους.

- http://www.isaca.org/Knowledge-Center/Blog/Lists/Posts/Post.aspx?utm_campaign=ISACA+Main&cid=sm_1221275&utm_content=1494868872&utm_source=facebook&utm_medium=social&appeal=sm&ID=801&utm_referrer&utm_referrer

- http://money.cnn.com/2017/05/13/technology/ransomware-attack-nsa-microsoft/index.html